У комунікаційному стандарті LTE (4G), що застосовується в сучасних мережах мобільного зв'язку, виявлено уразливості, які дають можливість аналізувати трафік абонентів та маніпулювати даними, що відправляються на їх пристрої.

Дослідникам поки що відомо про три можливі варіанти атак на LTE. Перші два типи атак проводяться в пасивному режимі та дозволяють збирати метадані про трафік, наприклад, ідентифікувати певні види трафіку й визначати, які саме сайти відвідує користувач.

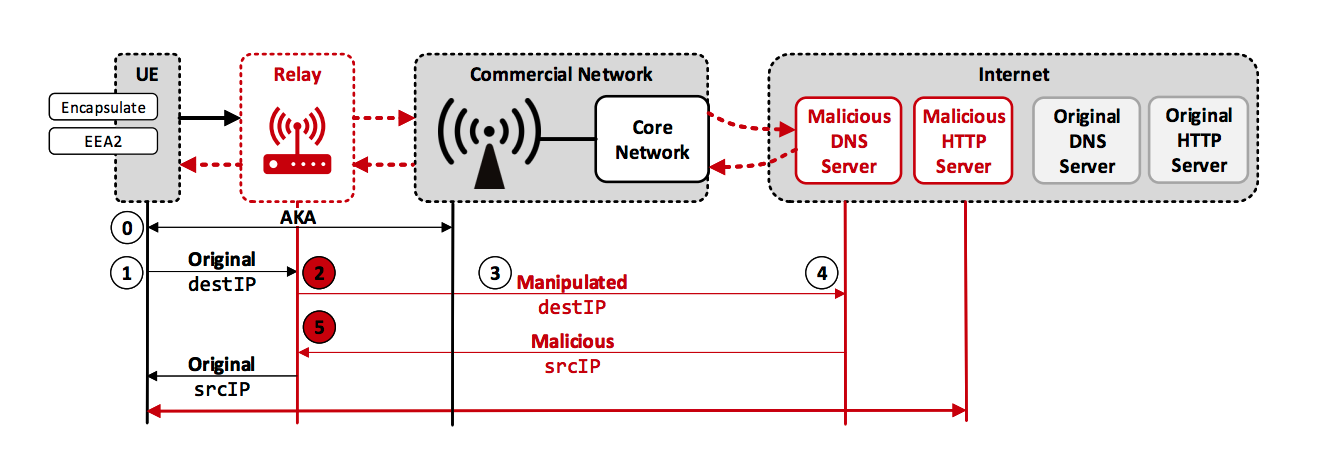

Третя атака, представлена під кодовим ім'ям aLTEr, дозволяє організувати відправлення підставних відповідей на пристрій користувача і може застосовуватися для перенаправлення на шкідливі сайти шляхом заміни IP-адреси DNS-сервера в DNS-пакетах.

Для успішної атаки третього типу пристрій має знаходитись поблизу від жертви, щоб ініціювати підключення її пристрою до фіктивної базової станції, трафік з якої буде перенаправляється до справжньої станції (MITM-атака, що нагадує IMSI-catcher, але дозволяє не тільки прослуховувати трафік, але й модифікувати пакети).

Можливість маніпулювати трафіком викликана недоробками в механізмах шифрування, які застосовуються на канальному рівні LTE (Data Link Layer). Зокрема, дані в LTE шифруються з використанням алгоритму AES-CTR, що працює в режимі лічильника, але не має засобів для контролю цілісності блоків. Відсутність контролю цілісності дозволяє підмінити шифротекст. Зокрема, в AES-CTR шифротекст формується шляхом застосування операції XOR між ключовою послідовністю (keystream) і вихідними даними.

Найбільш простою та практичною атакою є підміна IP-адреси DNS-сервера в DNS-пакетах, оскільки нападник може передбачити адресу DNS-сервера (зазвичай використовуються сервери провайдера або публічні сервери 8.8.8.8 або 1.1.1.1).

Варто відзначити, що проблема частково зачіпає і ще не прийнятий стандарт 5G, в якому введено додатковий режим надійного шифрування даних, що передаються з контролем цілісності, але проблема в тому, що даний режим не обов'язковий і запропонований як додаткова опція.

Щоб дати операторам зв'язку і виробникам обладнання час на усунення вразливості (проблема закладена в специфікації LTE і її так просто не усунути), дослідники опублікували лише загальний опис атак, а деталі, що необхідні для практичної реалізації, планують опублікувати тільки в травні наступного року на конференції «IEEE Symposium on Security and Privacy 2019».

Для захисту від підміни DNS-пакетів, продемонстрованої в практичній реалізації атаки на LTE, користувачам рекомендується застосовувати методи захисту DNS-трафіку, такі як DNS-SEC і DNS over TLS / HTTPS.

Ще немає коментарів